Het groene slotje en Symantec

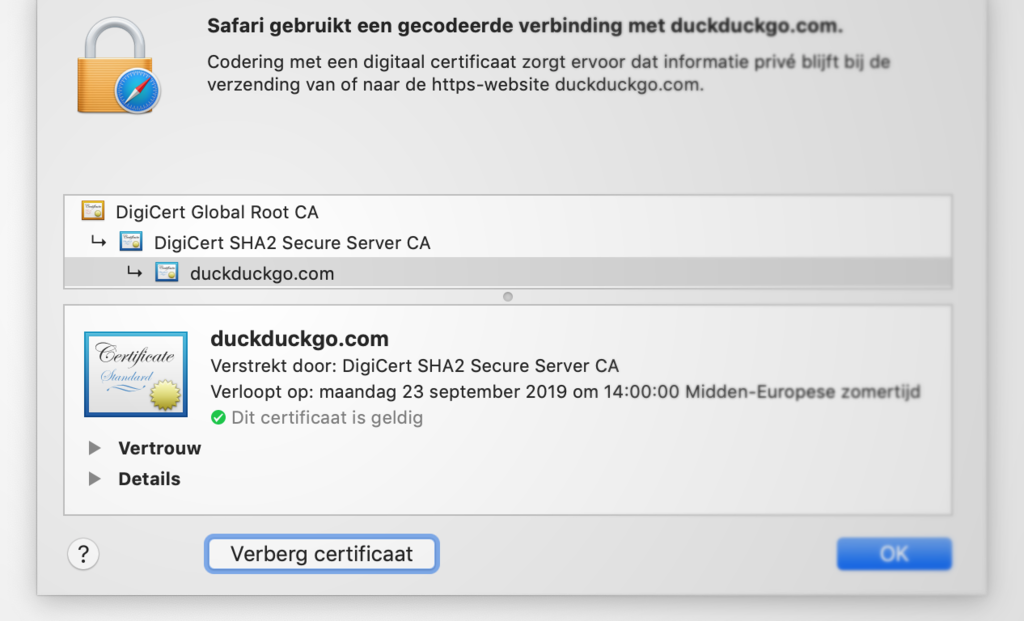

Veilige verbindingen zijn gebaseerd op een keten van vertrouwen. Browsers en computers vertrouwen standaard een beperkt aantal zogenaamde ‘root’-certificaten. Deze root certificaten kunnen gebruikt worden om een groen slotje te geven aan een site. Meestal gebeurd dat met een tussenliggend certificaat: De site betrouwbaar omdat deze Certificaat A heeft welke vertrouwd is omdat het ondertekend is door Certificaat B en Certificaat B wordt vertrouwd omdat het ondertekend is door een root certificaat (de keten kan complexer en langer zijn); een certificaat dat vastgelegd is in de browser of het besturingssysteem. Het is dus belangrijk dat een beheerder van een root certificaat er alles aan doet dat diens vertrouwen niet wordt geschonden. Dat is vorig jaar bij Symantec (het bedrijf dat bekend is geworden met Norton Utilities en later AntiVirus) gebeurd.

Certificaten mogen alleen worden uitgegeven aan eigenaren van een domeinnaam; certificaten zijn namelijk bedoeld om de zekerheid te bieden aan de bezoeker van een site; niet alleen dat de verbinding versleuteld is, maar ook dat ze ook echt de juiste site voorgeschoteld krijgen. Als een derde partij een certificaat kan krijgen waarmee ze kunnen claimen dat zij de eigenaar zijn van een site kan deze derde partij een zogenaamde man-in-the-middle-aanval uitvoeren zonder dat de gebruiker het door heeft: gewoon het groene slotje, gewoon dezelfde herkenbare URL. Het ging bij Symantec weliswaar slechts over het onterecht uitgeven van sites met in hun naam “test” en “example”, maar desalniettemin wordt het, terecht, beschouwd als een grove nalatigheid. Doordat vervolgens Symantec deze schending van de baseline requirements niet serieus genoeg nam is gekozen voor de meest rigoreuze oplossing: terugtrekken van het eerder gegeven vertrouwen.

Het is niet de eerste keer dat iets dergelijks gebeurd, maar wel voor de eerste keer bij een partij van deze grootte. Veel grote sites maakten gebruik van de bekende naam van Symantec en diens merken om vertrouwen uit te stralen.

Wat gebeurd er?

De verwachting is dat voor het einde van het jaar certificaten van Symantec en diens merken Thawte, VeriSign, Equifax, GeoTrust, en RapidSSL die uitgegeven zijn vóór december 2017 allemaal worden geweigerd. Symantec heeft diens certificaat-diensten inmiddels verkocht aan DigiCert en daarom is er geen probleem met certificaten afgegeven ná 1 december 2017 van Symantec en de merken die Symantec had.

Dit houdt in dat sites die de oude certificaten blijven gebruiken een melding krijgen met ‘niet-vertrouwde website’ en de website niet langer meer bezocht kan worden. Eerder zou dat deze maand gebeuren, maar er bleken nog teveel grote sites gebruik te maken van deze certificaten.

Halverwege april dit jaar heeft er overigens al een schoning plaatsgevonden van Symantec certificaten, omdat toen versie 66 van Chrome werd uitgerold als stabiele versie. Begin mei volgde ook Firefox. Deze wijziging was minder ingrijpend omdat grotere het veel eerder uitgegeven certificaten betrof; uitgegeven voor juni 2016. Veel sites werken hun certificaten jaarlijks bij.